リスクマネジメントとは?

リスクの種類と対処方法を分かりやすく解説!

| 「社内研修でそのまま使える資料」を無料配布中! ✅【2026年度版】コンプライアンス概論研修資料 |

- この記事のまとめ

-

リスクマネジメントをゼロから解説!

リスクマネジメントとは、リスクを管理(マネジメント)し、損失等の回避又は低減を図るプロセスのことであり、健全な企業経営にはなくてはならないものです。

本記事ではリスクマネジメントの重要性や具体的な方法を紹介します。

また重要な関連用語である「クライシスマネジメント(危機管理)」や「リスクアセスメント」の意味もわかりやすく解説していきます。

(※この記事は、2021年5月13日に執筆され、同時点の法令等に基づいています。)

目次

リスクマネジメントとは? 意味を解説

リスクマネジメントとは、事業や組織を取り巻くリスクを網羅的に把握・分析・評価し、重要なリスクに対して予防策と事後策(クライシスマネジメント・危機管理)を施す一連のプロセスです。

2009年にリスクマネジメントの国際規格であるISO31000が発行されており(2018年に「ISO31000:2018」に改定)、2020年にはリーガルリスクマネジメントの国際規格であるISO31022が発行されています。

近年、世界は複雑化し、不確実性を増しており、そのような環境の中、リスクマネジメントの重要性はますます高まっています。

特に企業ではリスクが経営の根幹を揺るがすこともあり、健全な経営にはリスクマネジメントが欠かせないものとなっています。

具体的に企業が直面するリスクには、災害やパンデミック、サイバーテロ、為替変動、強力な競合企業の参入、社内のハラスメント、知的財産権の侵害など様々なものがあります。

企業はこれらのリスクに対し、適切なマネジメントを施すことで、未然に経営危機を防ぐことが期待されます。

リスクの種類

リスクには大きく分けて純粋リスクと投機的リスクの2種類があるとされています。

リスクを分類する方法は様々であるが、最も一般的なものは「純粋リスク」と「投機的リスク」 の二つに分類する方法である。

中小企業庁「中小企業白書」2016年版

ここではそれぞれのリスクを詳しく紹介していきます。

純粋リスク

純粋リスクとは、企業に損害や損失のみをもたらすリスクをさします。

「純粋リスク」とは損失のみを発生させるリスク・・・

中小企業庁「中小企業白書」2016年版

損害・損失のみといったマイナス要素が企業にもたられるため、事態の発生または損害・損失の発生を防止・抑制する活動がリスクマネジメントの中心となります。

主な純粋リスクには以下のようなものがあります。

- 純粋リスクの例

-

・火災

・水害

・地震

・自動車事故

・テロ

投機的リスク

投機的リスク とは、投資や金利変動、新商品開発など、企業に損失と利益のどちらの可能性ももたらすリスク のことです。

その性質から投機的リスクはビジネスリスクとも呼ばれています。

「投機的リスク」は「ビジネスリスク」とも呼ばれ、損失だけではなく利益を生む可能性もある事象を指す。

中小企業庁「中小企業白書」2016年版

投機的リスクは、プラスとマイナスの影響がありうるため、マイナス面を最小限にすることがリスクマネジメントの中心的活動となります。

投機的リスクには以下のようなものがあります。

・為替変動

中国電力「エネルギア総研レビュー」 第5号(2006年9月)

・金利変動

・新商品の開発

・事業の多角化

リスクマネジメントのプロセス(手法)

リスクマネジメントは5つのステップから構成されるプロセスです。

ここではリスクマネジメントの各ステップで行うべきことを詳しく紹介していきます。

リスクの特定

リスクマネジメントの第一歩は リスクの特定 から始まります。

このステップでは予測されるあらゆるリスクを列挙していきます。

些細だと思うものも含め、抜け漏れなくリスクを洗い出しましょう。

些細だと思えるようなリスクでも、企業に大きな損害を与えるケースがあります。

企業内でできるだけ多くのリスクを特定できるようにするには、十分にブレーンストーミングを行うことや、シナリオを作り、想定される事態の原因から結果に至るまでのプロセスを検討することが手段として有効です。

また、専門家がまとめた調査結果などもヒントとなります。

例えば、監査法人トーマツがまとめた「企業のリスクマネジメントおよびクライシスマネジメント 実態調査 2018年版」では、上場企業が国内拠点で着目しているリスクをランキング化しています。

日本の上場企業の国内拠点における着目リスクは、下記の通りとなっています。

順位 リスク 1位 地震・風水害等、災害の発生 2位 人材流失、人材獲得の困難による人材不足 3位 法令順守違反 4位 製品/サービスの品質チェック体制の不備 5位 情報漏えい 6位 サイバー攻撃・ウイルス感染 7位 過労死、長時間労働等労務問題の発生 8位 市場における価格競争 9位 原材料ならびに原油高の高騰 10位 法改正や業界基準変更時の対応の遅れ

まずはこうした調査結果と自社で洗い出したリスクを照らし合わせて、重要なリスクが抜けていないかをチェックすることが可能です。

リスクの分析

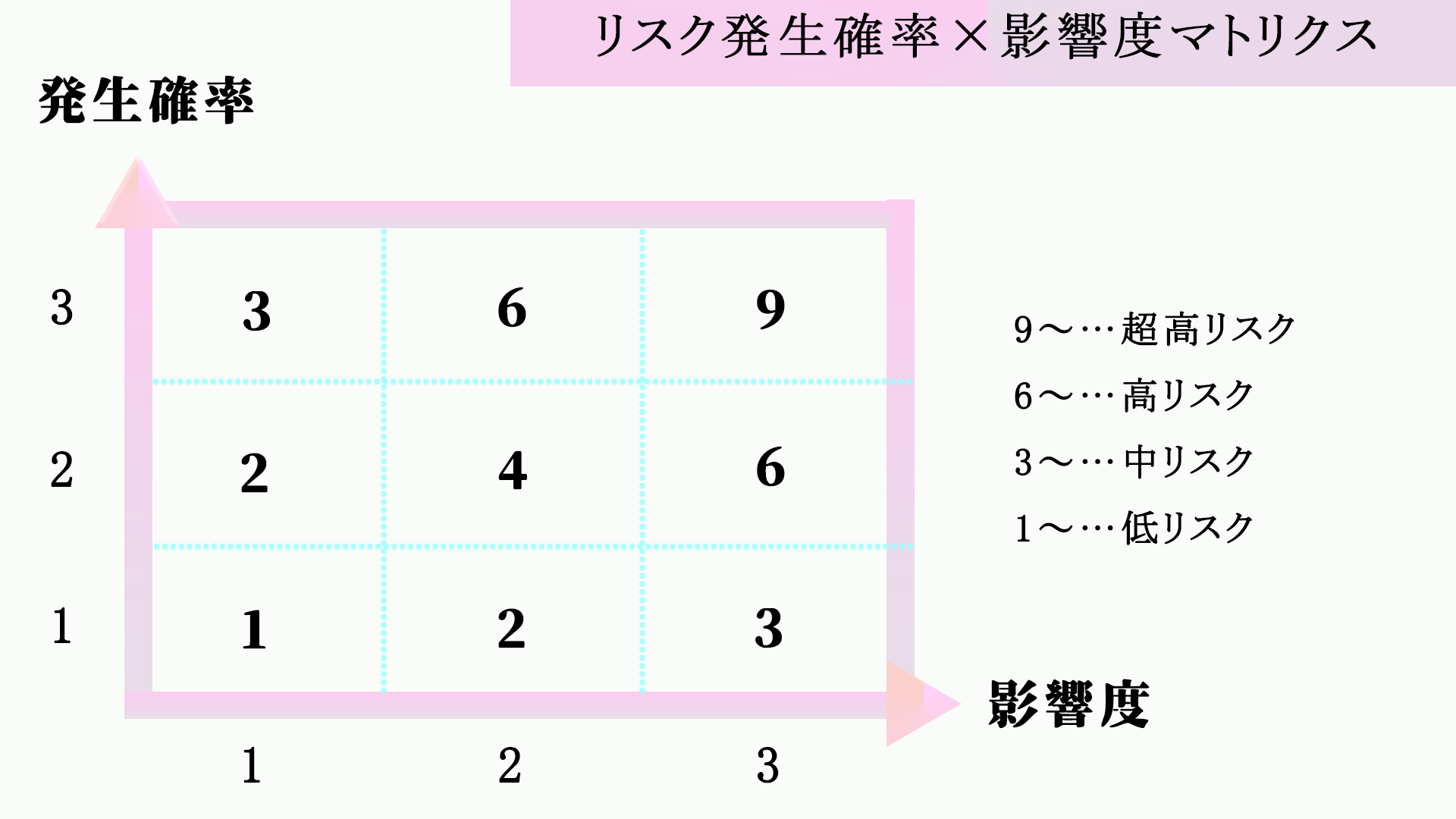

リスクの分析は、各リスクのもつ影響度の大きさを評価する作業です。

各リスクを頻度と影響度で分類し、マトリクスとして把握することが一般的な手法です。

実務上では、頻度を発生確率として、影響度を金銭的な損害としてとらえ、下記のようなマトリクスを作成します。

作成したマトリクスに各リスクをマッピングしていくことで、リスク全体を体系的に把握することができるほか、優先して対応すべきリスクの可視化ができます。

定量化が難しいリスクもある

リスクは数値として表すことができる 定量的リスク ばかりではありません。中には数値として表すこと(定量化)が難しいリスクもあります。

それらのリスクは 定性的リスク と呼ばれています。

例えば震災であれば、震度7の地震が発生したときに想定される自社ビルの損傷はいくらくらいであり、発生確率は何パーセントか、といった把握をある程度行うことができます。

しかし一方で、コンプライアンスリスクなどは、頻度と金銭的影響度が図りづらく、リスクの影響度を数値化するのが困難です。

そのため定性的リスクについては、弁護士・公認会計士などの専門家の意見や客観的な統計等を利用し、慎重にそのリスクの影響度を精査することが求められます。

リスクの評価

リスクの評価は、マトリクスでマッピングされた(分析された)リスクに対し、対応の優先順位をつけることを意味します。

リスクは数多く存在するため、そのすべてに対応することは不可能です。

また、経営においてリスクマネジメントに割けるリソースも限られています。

そのため、リスクに対し、対応の優先順位をつけることが、効率的なリスクマネジメントには不可欠になるのです。

基本的には頻度および発生度の大きいものが対応優先順位の高いリスクとなりますが、必ずしもその原則に従うとは限りません。

社内外におけるその時々の状況・環境などを鑑みて、冷静に1つ1つのリスクを分析しましょう。

なお、リスクの評価を行う際は、対応によりどれくらい頻度・影響度が変わるかを検討することが大切です( 残存リスクの評価 )。

対応後の残存リスクの高いものは、後述するクライシスマネジメントの対象とし、適切な事後処理体制を構築しましょう。

リスクへの対応方法と具体例

リスクの評価後は、対応すべきリスクに対してしかるべき施策を実施していきます。

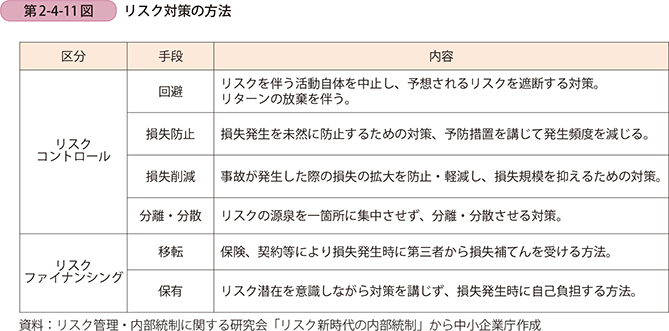

リスクへの対応には、以下のような種類があります。

これらのリスクへの対応方法の具体例は、以下のようなものがあります。

| リスクへの対応方法 | 具体例 |

|---|---|

| 回避 | ・事業の売却、中止のように、リスクに直面することを避ける |

| 損失防止 | ・取引先のデューデリジェンスを行い、自社に損失を与える可能性のある取引先を避けて損失を防止する |

| 損失削減 | ・火災の損失を削減するために、スプリンクラーや防火扉を設置する ・自動車事故での負傷による損失を削減するために、エアバッグを設置する、シートベルトを着ける |

| 分離、分散 | ・地震の発生確率を考えて、生産拠点を分散させる ・金融機関の破綻に備えて、預金先銀行を複数確保する |

| 移転 | ・ネットワークの停止時における損失を保険で補填する、ネットワーク保険に加入する |

| 許容 | ・新規事業を新入社員に任せ、人材育成の機会とする |

リスクコントロールとリスクファイナンシングとは

リスクへの対応方法は、「リスクコントロール」と「リスクファイナンシング」の2つに分類されます。

リスクコントロールを選択する場合、損失発生の期待値そのものを抑制できる反面、大胆な経営判断や事業展開はしにくくなります。これに対して、リスクファイナンシングを選択する場合、損失の発生をある程度織り込んだ大胆な経営判断や事業展開ができる反面、企業が負担するコスト(潜在的なコストを含む)は大きくなってしまいます。

このように、リスクコントロールとリスクファイナンシングは一長一短であり、細分化された各対応方法にもそれぞれ特徴があります。企業がリスクへの対応方法を選択する際には、事業の状況や外的な要因などを総合的に考慮したうえで、高度な経営判断を行うことが求められるのです。

対応のモニタリングと改善

リスクへの対応を実施した後は、実施した施策に対し、モニタリングと改善を行います。

対応の効果を監視・評価し、その上で改善点を洗い出すことで、より効果的な対応を発見するためです。

対応とその結果のモニタリングおよび改善を繰り返していけば、継続的にリスクマネジメントを実行しながら、かつPDCAサイクルによる改善を図ることができます。

対応のモニタリングと改善は、定期的に行うのはもちろん、リスクが顕在化して損失が発生したときにも行うのが望ましいです。

BCP対策もリスクマネジメントに効果的

震災・コロナ禍・戦争などの不安定な社会的な情勢が続く中で、企業のリスクマネジメントにおける「BCP対策」の重要性に対する注目度が高まっています。「BCP(Business Continuity Plan:事業継続計画)」とは、不測の事態をできる限り予防し、かつ万が一不測の事態が発生した場合に備える企業の行動・対応計画を意味します。

不測の事態の例としては、自然災害・大規模な不祥事・サイバーテロ・感染症の流行・戦争などが挙げられます。これらの不測の事態が発生した際にも、その影響を最小限に抑えて自社が生き残っていくために、平時からBCPを作成して備えておくことが大切です。

- BCPに盛り込むべき内容の例

-

✅ 自然災害

→防災用品の保管方法、災害対応訓練、人命救助の方法、避難方法、従業員の安否確認方法、事業用設備復旧の手順、出勤の要否に関するルール、顧客や取引先への対応など✅ 大規模な不祥事

→ダブルチェック体制の整備、外部監査の実施、顧客や取引先への説明対応手順、届出を行うべき監督官庁のリスト化、対応を依頼する弁護士等のリスト化、再発防止策の検討手順、メディア対策など✅ サイバーテロ

→セキュリティ体制の強化、セキュリティに関する責任者の設置、届出を行うべき監督官庁のリスト化、対応を依頼する弁護士等のリスト化、再発防止策の検討手順、メディア対策など✅ 感染症の流行

→テレワーク体制の整備、感染防止対策のマニュアル化、政府・自治体による休業要請等への対応方針など✅ 戦争

→戦争対象地域の拠点の閉鎖、帰国指示等の対応など

リスクマネジメントとISMS(ISO/IEC 27001)

企業活動においてITが不可欠なものになった昨今では、情報セキュリティを強化してサイバー攻撃等のリスクを低減することは、企業にとっての責務と言えます。

サイバー攻撃等を防ぐことのできる情報セキュリティ体制を整えるには、個別の問題に関する技術的な対策を用意するだけでは足りません。さらに会社組織のマネジメントとして、リスクアセスメントに基づき必要なセキュリティレベルを決め、計画を策定し、資源を配分する必要があります。このような情報セキュリティに関するマネジメントを「ISMS(Information Security Management System:情報セキュリティマネジメントシステム)」と呼んでいます。

情報セキュリティの主な要素としては、以下の3つが挙げられます。これらの情報セキュリティの3要素を高いレベルで実現することが、ISMSの主要な目的であり、マネジメントの責務と言えます。

- 情報セキュリティの3要素

-

✅ 機密性

→許可されていない者は情報にアクセスできない状態✅ 完全性

→情報が破壊・改ざん・消去されていない状態✅ 可用性

→必要な者が、必要な時に情報にアクセスできる状態

ISMSに関する国際規格として設けられているのが「ISO/IEC 27001」です。日本では、情報マネジメントシステム認定センター(ISMS-AC)が認定した認証機関(審査登録機関)が、ISS適合性を評価したうえで、ISO/IEC 27001の認証を行っています。

ISO/IEC 27001の取得は、情報セキュリティ体制の強化とともに、サイバー攻撃等に対するリスク耐性を対外的にアピールすることにもつながります。リスク耐性の高い安定的な企業経営を目指す企業は、ISO/IEC 27001の取得を目指すことも有力な選択肢でしょう。

リスクマネジメントとクライシスマネジメントの違い

リスクマネジメントとよく似た言葉に「 クライシスマネジメント 」があります。

クライシスマネジメントは、発生した事象に対して、事後的に対応することにより、損失を最小限に抑える一連のプロセスを指します。

リスクマネジメントが、発生前のリスクをコントロールする、予防的な側面があるプロセスであるのに対し、クライシスマネジメントは対処的な側面を持つプロセスです。

ただし、広義の意味でリスクマネジメントという用語が使われる場合、その中にクライシスマネジメントが含まれる場合もあります。

リスクマネジメントとリスクアセスメントの違い

リスクアセスメント はリスクマネジメントのプロセスの一部を指す言葉です。

リスクマネジメントの国際規格ISO31000:2018によれば、リスクアセスメントはリスクの特定、リスクの分析、リスクの評価をまとめて指す用語とされています。

リスクアセスメントに、リスクへの対応やモニタリング、レビューなど、リスク予防に関するその他のプロセスを加えたものが、リスクマネジメントになります。

| 「社内研修でそのまま使える資料」を無料配布中! ✅【2026年度版】コンプライアンス概論研修資料 |

参考文献

リスクマネジメント規格活用検討会「ISO31000:2018(JIS Q 31000:2019)リスクマネジメント 解説と適用ガイド」日本規格協会